O capítulo 9 fala da Vlan abordando os seguintes tópicos:

- Conceito da Vlan (particionamento do switch)

- Estendendo uma Vlan entre vários switches

- Usando o protocolo de trunking 802.1Q e o VLAN ID

- Direcionando tráfego entre Vlans usando um roteador, ou usando um switch layer 3

Se você curtir esse artigo, não esqueça de dar uns cliques nos anúncios para ver o que os anunciantes tem para te oferecer. Vou ficar muito contente.

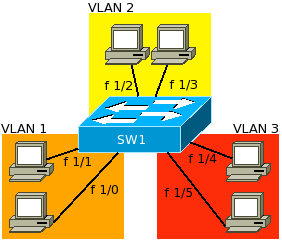

No item 9.1 vamos mostrar os passos para configurar no switch as três Vlans exibidas na figura ao lado e no item 9.2 vamos mostrar como configurar 2 vlans em 2 switches usando uma interface configurada como trunk.

9.1.1 Configurando as Vlans.

No guia oficial de certificação da Cisco (ICND1 100-101), os exemplos mostram comandos executados em switches. Como estamos usando um roteador com um módulo de switch, alguns comandos são levemente diferentes.

Use o comando “vlan-switch” se estiver usando o GNS3, use o comando “vlan” se estiver configurando o switch.

Acompanhe a verificação do status das Vlans no switch usando o comando ‘show vlan-switch brief’:

==== Verificando o status do switch. No momento apenas a VLAN 1 está configurada (vlan default)

SW1>show vlan-switch brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa1/0, Fa1/1, Fa1/2, Fa1/3

Fa1/4, Fa1/5, Fa1/6, Fa1/7

Fa1/8, Fa1/9, Fa1/10, Fa1/11

Fa1/12, Fa1/13, Fa1/14, Fa1/15

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

Note que nada foi configurado ainda, então todas as portas do switch estão atribuídas à VLAN1. As vlans 1002 ~ 1005 não podem ser excluídas e nem utilizadas, mesmo porque não faz sentido visto que o equipamento tem apenas interfaces Fast Ethernet e não tem interfaces fddi (fibra) ou token-ring por exemplo.

9.1.2 Configurando a VLAN 2

Segue abaixo a sequência de comandos para criar a VLAN2 e atribuir as interfaces f1/2 e f1/3 na VLAN2.

Ao final dos comandos eu mando mostrar como ficou a configuração com o comando ‘show vlan-switch brief’.

SW1>ena

Password:

SW1#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#interface range fastEthernet 1/2 - 3

SW1(config-if-range)#switchport access vlan 2

% Access VLAN does not exist. Creating vlan 2

SW1(config-if-range)#

SW1(config-if-range)#^Z

SW1#show vlan-switch brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa1/0, Fa1/1, Fa1/4, Fa1/5

Fa1/6, Fa1/7, Fa1/8, Fa1/9

Fa1/10, Fa1/11, Fa1/12, Fa1/13

Fa1/14, Fa1/15

2 VLAN0002 active Fa1/2, Fa1/3

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

SW1#

9.1.3 Configurando a VLAN 3

Segue abaixo a sequência de comandos, mais detalhada, para criar a VLAN3 e atribuir as interfaces f1/4 e f1/5 na VLAN3.

Note que nessa configuração eu nomeei a VLAN 3 como ‘Nets&Nuts’.

SW1#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#vlan 3

SW1(config-vlan)#name Nets&Nuts

SW1(config-vlan)#exit

SW1(config)#interface range fastEthernet 1/4 - 5

SW1(config-if-range)#switchport access vlan 3

SW1(config-if-range)#end

SW1#

*Mar 1 02:02:03.655: %SYS-5-CONFIG_I: Configured from console by re on console

SW1#show vlan-switch brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa1/0, Fa1/1, Fa1/6, Fa1/7

Fa1/8, Fa1/9, Fa1/10, Fa1/11

Fa1/12, Fa1/13, Fa1/14, Fa1/15

2 VLAN0002 active Fa1/2, Fa1/3

3 Nets&Nuts active Fa1/4, Fa1/5

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

SW1#

9.1.4 Ajustes finais

Agora, para ficar mais claro, vamos deixar a VLAN1 só com as interfaces f1/0 e f1/1.

Note que vou criar uma VLAN 500 desativada (shutdown), vou dar o nome de ‘NaoUsada’ e vou mover para essa vlan todas as outras interfaces. Na sequência de comandos você também pode ver que a VLAN 1 (default) não pode ter seu nome alterado e por último eu salvo a configuração do switch.

SW1#

SW1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#vlan 500

SW1(config-vlan)#name NaoUsada

SW1(config-vlan)#shutdown

SW1(config-vlan)#^Z

SW1#

*Mar 1 02:16:14.383: %SYS-5-CONFIG_I: Configured from console by re on console

SW1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#interface range fastEthernet 1/6 - 15

SW1(config-if-range)#switchport access vlan 500

SW1(config-if-range)#end

SW1#

*Mar 1 02:17:14.611: %SYS-5-CONFIG_I: Configured from console by re on console

SW1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#vlan 1

SW1(config-vlan)#name VLAN0001

Default VLAN 1 may not have its name changed.

SW1(config-vlan)#exit

SW1(config)#exit

SW1#

SW1#show vlan-switch brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa1/0, Fa1/1

2 VLAN0002 active Fa1/2, Fa1/3

3 Nets&Nuts active Fa1/4, Fa1/5

500 NaoUsada act/lshut Fa1/6, Fa1/7, Fa1/8, Fa1/9

Fa1/10, Fa1/11, Fa1/12, Fa1/13

Fa1/14, Fa1/15

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

SW1#

SW1#copy running-config startup-config

Destination filename [startup-config]?

Building configuration...

[OK]

SW1#

9.1.5 Veja na prática:

Bom, agora, se você plugar os cabos no GNS3 e rodar o simulador, você conseguirá pingar as máquinas e verificar o mac address table do roteador. Se não funcionar de prima e tudo estiver certinho, experimente resetar o GNS3 😉

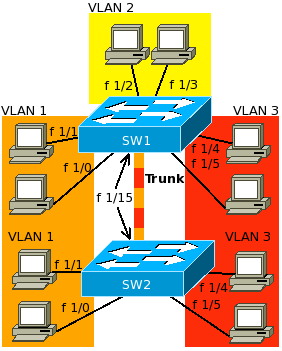

9.2 Configurando 2 vlans em 2 switches usando uma interface configurada como trunk.

Aqui são dois switches com uma configuração semelhante ao item anterior.

No exemplo do guia de certificação, a interface gigabit dos switches é utilizada para suportar o protocolo trunking, que conecta as vlans entre switches. Como o módulo NM-16ESW do GNS3 não tem interface gigabit e eu não quero ficar adicionando módulos para complicar o exemplo, nós vamos configurar a porta fast Ethernet 1/15 de cada switch NM-16ESW para usar o modo trunk.

Para testes vai funcionar legal, mas no mundo real, a gente tem que se lembrar que a linha trunking suporta a comunicação de todas as vlans que estiverem configuradas nela, ou seja, trata-se de um ponto de gargalo na rede. Por isso, nos exemplos do guia de certificação, é comum a gente ver a interface gigabit configurada como trunk.

9.2.1 Preparando os dois switches

Se você seguiu o exemplo do item 9.1 no GNS3, salve o projeto com outro nome, duplique o SW1 e nomeie ele como SW2 e salve o projeto. A gente não vai usar a VLAN2, mas também não vai fazer nenhuma diferença deixarmos ela no SW2.

Qualquer dúvida, veja o video abaixo:

9.2.1.1 Vlan Trunking Protocol (VTP)

Assegure que os dois switches estão configurados com o modo VTP transparente. Os comandos seguem ao lado.

A Cisco tem um protocolo proprietário chamado VTP (Vlan Trunking Protocol) que por várias razões acabou não sendo adotado pelo mercado.

Esse protocolo serve para atualizar dinamicamente a informação de configuração da VLAN e pode interferir nos exercícios do guia oficial da Cisco para o CCNA.

No caso é necessário desabilitar o VTP nos switches que estamos emulando. Para isso, basta configurar todos switches em ‘VTP transparent mode’ e desconsiderar a configuração do VTP quando estudando para o CCENT ou CCNA.

Muito importante: Se você estiver estudando com um switch real conectado na rede, saiba que fuçando no VTP, eventualmente você irá conseguir até derrubar a rede de sua empresa. Tenha uma boa desculpa em mente caso isso ocorra e aguente, sem reclamar, a zoeira dos colegas de departamento..

==== Verificando o status do VTP====

SW1#show vtp status

VTP Version : 2

Configuration Revision : 0

Maximum VLANs supported locally : 36

Number of existing VLANs : 8

VTP Operating Mode : Server

VTP Domain Name :

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0xD3 0xA6 0xFE 0x6E 0x01 0xAA 0xDA 0x12

Configuration last modified by 10.10.15.2 at 3-1-02 02:16:14

Local updater ID is 10.10.15.2 on interface Vl1 (lowest numbered VLAN interface found)

==== Configurando o VTP para modo transparente ====

SW1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#vtp mode transparent

Setting device to VTP TRANSPARENT mode.

9.2.1.2 Configuração do trunking na VLAN

A configuração do trunking pode ser bem simples. Se você for configurar o trunking entre dois switches 2960 da Cisco, como eles suportam apenas o modo 802.1Q (não fazem trunking no modo ISL), é só dar o comando ‘switchport mode trunk’ a mais alguns poucos comandos nas interfaces trunk que interligam os switches.

Falando dos comandos:

A porta de um switch pode ser configurada administrativamente pelo comando ‘switchport mode’ para operar nos seguintes modos trunk:

| OPÇÃO | dESCRIÇÃO | fUNCIONA COM NM-16ESW? |

|---|---|---|

| access | Força a operação da interface em access mode |

SIM |

| trunk | Desabilita a negociação do encapsulamento trunk. O tipo de encapsulamento é definido pelo comando ‘switchport trunk encapsulation’. |

SIM |

| dynamic desirable | Inicia a negociação do modo de encapsulamento que pode ser ISL ou dot1q (802.1Q) |

NÃO |

| dynamic auto | Aguarda pelo início da negociação do modo de encpsulamento. |

NÃO |

Caso a porta do switch use o modo trunk, existem 2 tipos de trunking que são negociados pelo protocolo Dynamic Trunking Protocol (DTP): o 802.1Q e o ISL (mais antigo ).

O comando para configurar o tipo de trunking utilizado em uma interface é o ‘switchport trunk encapsulation’ combinado com umas das seguintes opções: ‘dot1q’, ‘isl’ ou ‘negotiate’.

Falando do NM-16ESW:

O módulo NM-16ESW suporta apenas o encapsulamento 802.1Q. Ele não suporta o encapsulamento ISL… Não tem como negociar o encapsulamento! Como é suportado apenas um tipo de encapsulamento, o comando ‘switchport mode’ só pode ser configurado administrativamente nos modos ‘Access’ e ‘Trunk’.

Ao especificar o encapsulamento do modo trunk no NM-16ESW com o comando ‘switchport trunk encapsulation’, você verá que existe apenas a opção ‘dot1q’, que corresponde ao ‘802.1Q’ :-).

9.2.2 Colocando a mão na massa

Como falei anteriormente, no manual da Cisco é utilizada a interface gigabit para trunking. Como o módulo NM-16ESW do GNS3 não tem o módulo gigabit, vou usar a interface fastEthernet 1/15 de cada switch.

Segue abaixo o estado inicial da interface trunk, desconfigurada.

SW1#show interfaces fastEthernet 1/15 switchport

Name: Fa1/15

Switchport: Enabled

Administrative Mode: static access

Operational Mode: down

Administrative Trunking Encapsulation: dot1q

Negotiation of Trunking: Disabled

Access Mode VLAN: 0 ((inactive))

Trunking Native Mode VLAN: 1 (default)

Trunking VLANs Enabled: ALL

Trunking VLANs Active: none

Protected: false

Priority for untagged frames: 0

Override vlan tag priority: FALSE

Voice VLAN: none

Appliance trust: none

SW1#

Comandos de configuração. Tem que fazer nos dois switches.

SW1#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

SW1(config)#interface fastEthernet 1/15

SW1(config-if)#switchport trunk encapsulation dot1q

SW1(config-if)#switchport mode trunk

SW1(config-if)#no shut

SW1(config-if)#end

SW1#

Segue abaixo o status da interface trunk, já configurada.

SW1#show interfaces fastEthernet 1/15 switchport

Name: Fa1/15

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: Disabled

Access Mode VLAN: 0 ((Inactive))

Trunking Native Mode VLAN: 1 (default)

Trunking VLANs Enabled: ALL

Trunking VLANs Active: 1-4

Protected: false

Priority for untagged frames: 0

Override vlan tag priority: FALSE

Voice VLAN: none

Appliance trust: none

SW1#